Pirates informatiques : les banques canadiennes ciblées, affirme un expert | Finance et Investissement

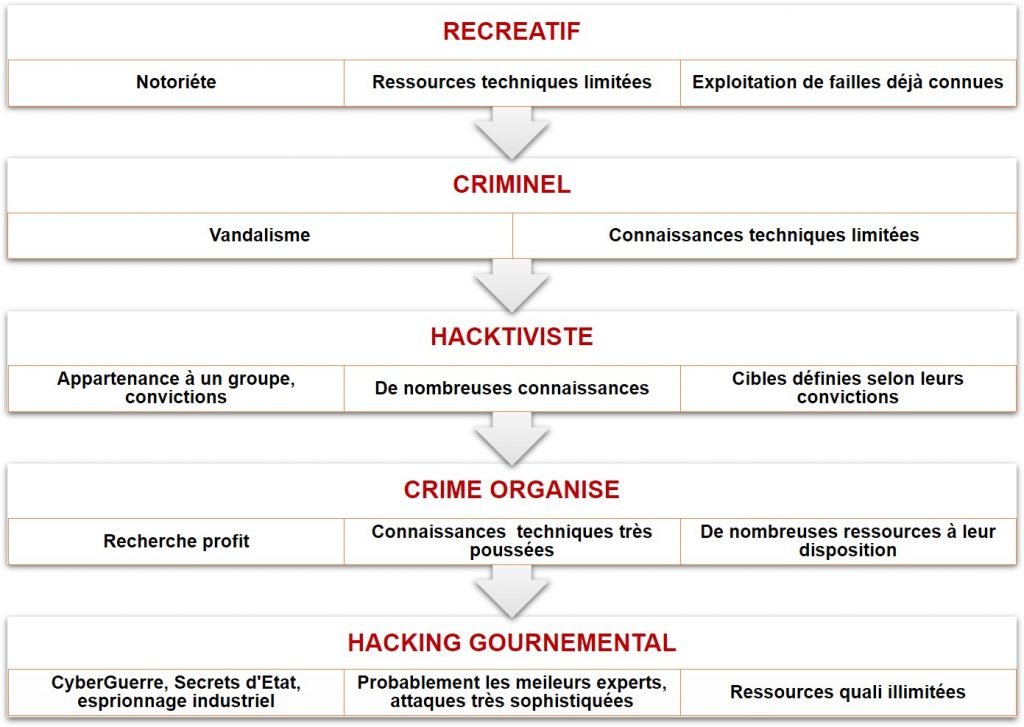

Quels sont les différents types de piratage informatique ? - Assistance aux victimes de cybermalveillance

Pirate informatique : 389 791 images, photos de stock, objets 3D et images vectorielles | Shutterstock

Des pirates informatiques iraniens ciblent des Israéliens pour atteindre des dissidents - médias - The Times of Israël