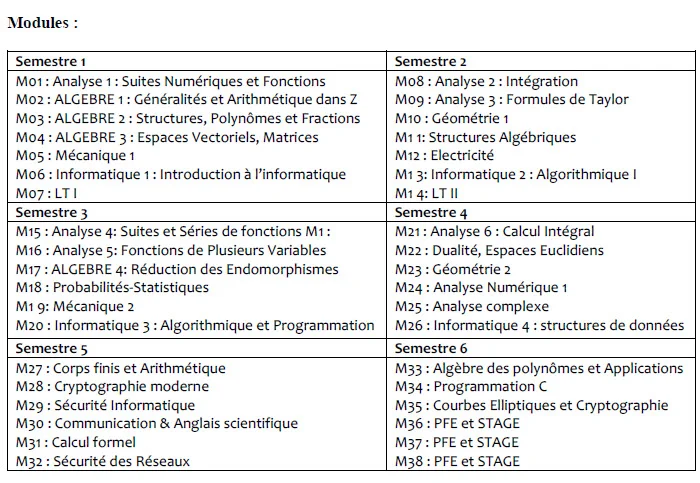

Pré inscription Licence De Cryptographie Mathematique Et Securite D'information (Lcmsi) ENS Casa 2014 | Supmaroc

Cours en ligne Découvrir la cryptographie et la sécurité des réseaux | LinkedIn Learning, anciennement Lynda.com

Clé Privée, Codage, Cryptographie, Icône De Ligne De Couleur Plate De Sécurité Informatique Illustration de Vecteur - Illustration du rayé, étiquette: 161479576

Sécu'RT : sécurité informatique, cryptographie et cryptomonnaies | L'ACTU de l'Université de Franche-Comté

Clé privée, codage, cryptographie, sécurité informatique télévision l'icône de la ligne de couleur Image Vectorielle Stock - Alamy

Amazon.fr - Cryptographie et sécurité des systèmes et des réseaux (traité IC2, série Informatique et systèmes d'information) - Touradj Ebrahimi, Franck Leprévost, Bertrand Warusfel, S. Varrette J-L Roch, J-G Dumas, R. Gillard

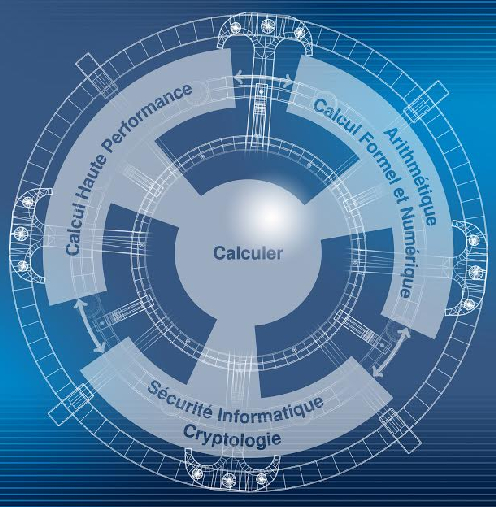

Parcours Cryptologie, Calcul haute-performance et Algorithmique (CCA) | Sorbonne Université| Sciences & Ingénierie