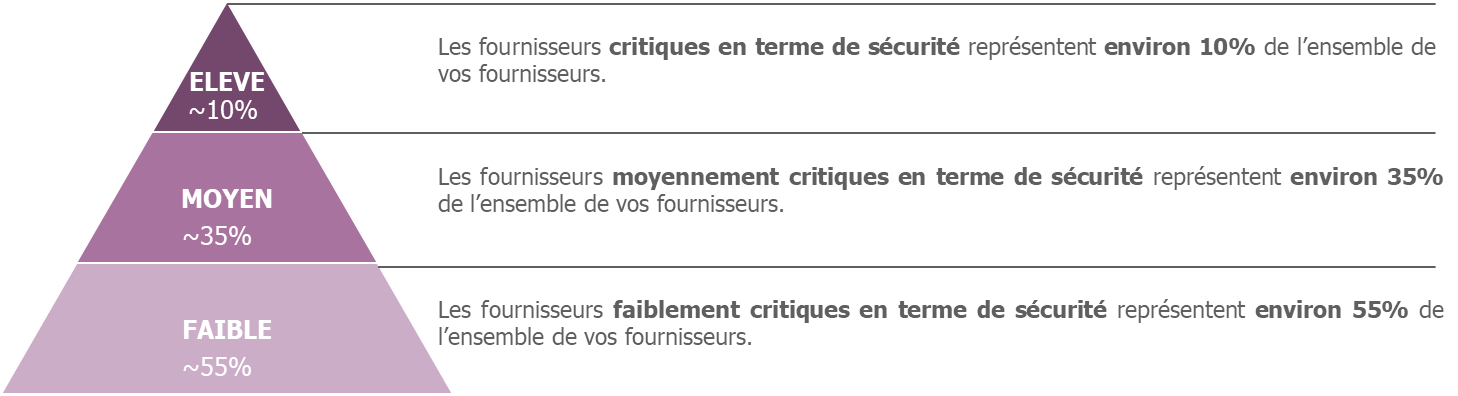

État des lieux des enjeux d'équipement informatique des PMEs françaises : la sécurité des données reste le critère d'achat n°1 pour 95% des dirigeants – Samsung Newsroom France

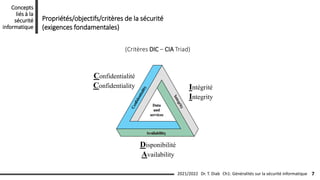

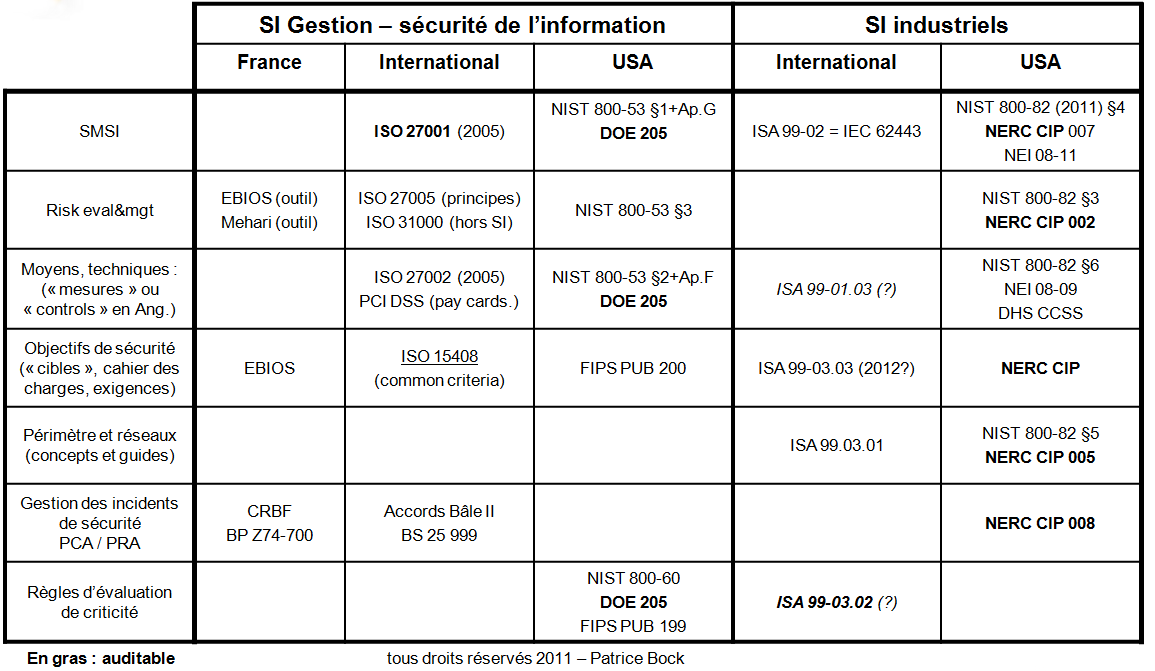

Quels sont les référentiels (utiles) de sécurité des SIs ? | Secur'id : cybersécurité industrielle, web, logiciel libre (securid)

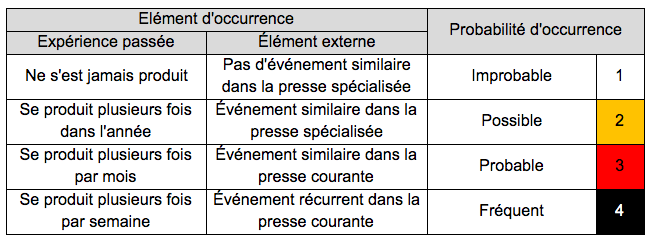

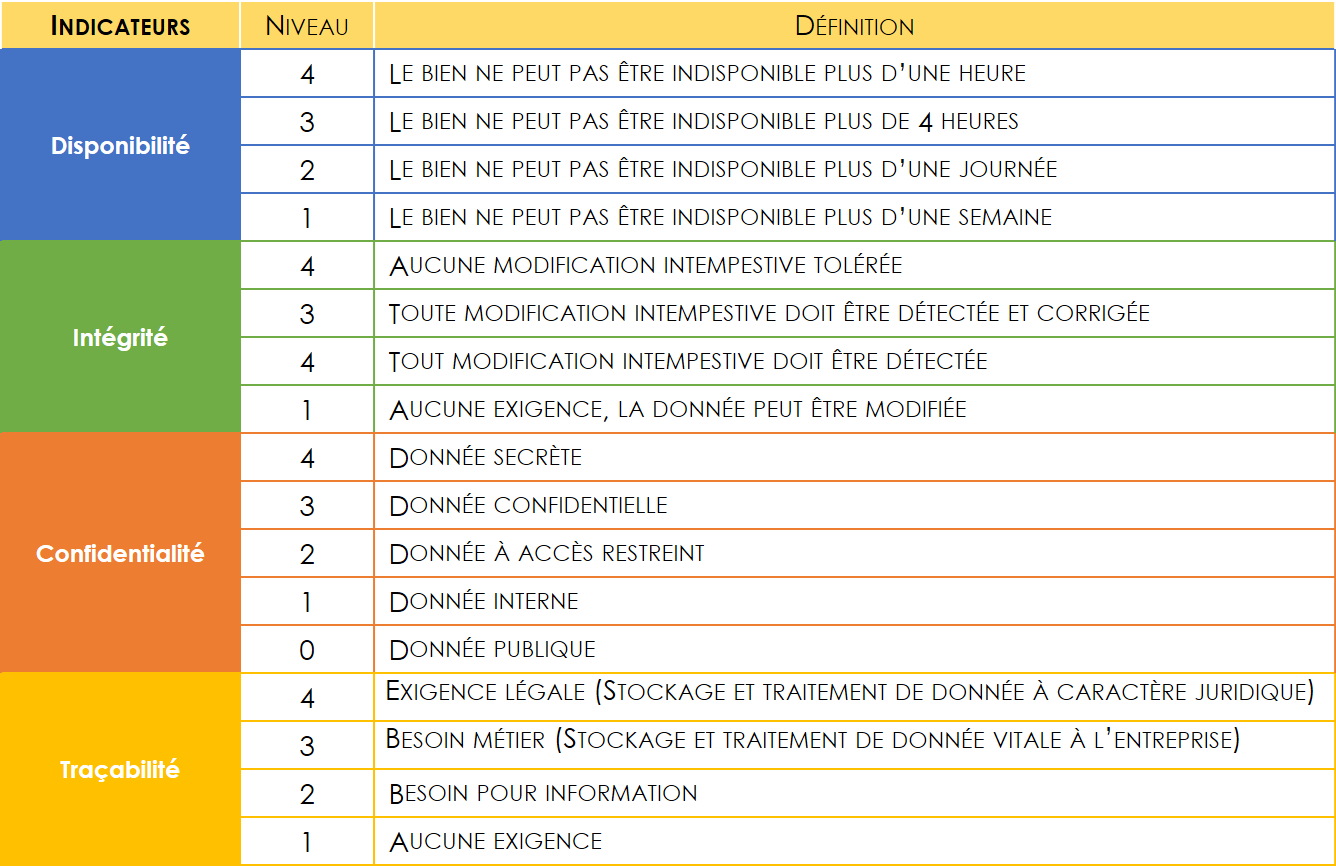

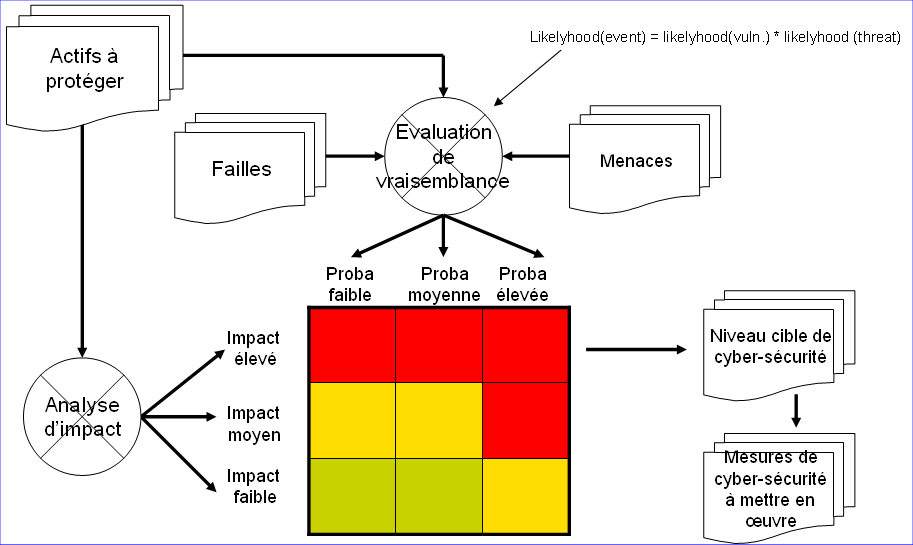

Quels critères pour l'évaluation des risques en environnement industriel ? | Secur'id : cybersécurité industrielle, web, logiciel libre (securid)