Comment les hackers font-ils pour pirater toutes vos données informatiques ? - Le Net Expert - Expert Informatique mise en conformité RGPD - Consultant et Formateur RGPD Mises en conformité - Expert

Mot De Passe De Craquage D'ordinateur De Pirate Informatique Illustration de Vecteur - Illustration du password, danger: 203781105

Lecteur de Carte RFID, Lecteur de Carte de contrôle d'accès à antenne intégrée pour Le craquage pour la Copie : Amazon.fr: Informatique

Les Pirates En Colère Ont échoué Au Piratage Du Système Informatique, Au Craquage De Mot De Passe Infructueux, à L'accès Au Serveur Refusé. Cyberattaque, Cybercriminels Utilisant Des Logiciels Malveillants, Vol De Données

Piratage demasquer le monde obscur de la maltraitance informatique le piratage devoile - FasterCapital

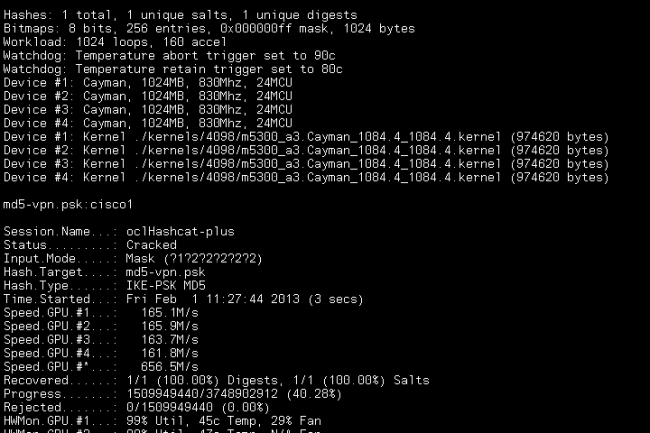

Craquage du mot de passe de la base de données, accès illégal au système informatique, violation des données. Cybercriminalité, piratage criminel serveur en ligne, développement de logiciels malveillants, vol d'informations de confidentialité

Combien de temps un pirate met-il pour trouver votre mot de passe ? Comment vous protéger ? - francenum.gouv.fr

Mot De Passe De Craquage D'ordinateur De Pirate Informatique Illustration de Vecteur - Illustration du password, danger: 203781105

Piratage demasquer le monde obscur de la maltraitance informatique le piratage devoile - FasterCapital

Photo libre de droit de Les Pirates Ont Échoué Au Piratage De La Base De Données Au Craquage Infructueux Du Mot De Passe À Laccès Refusé banque d'images et plus d'images libres