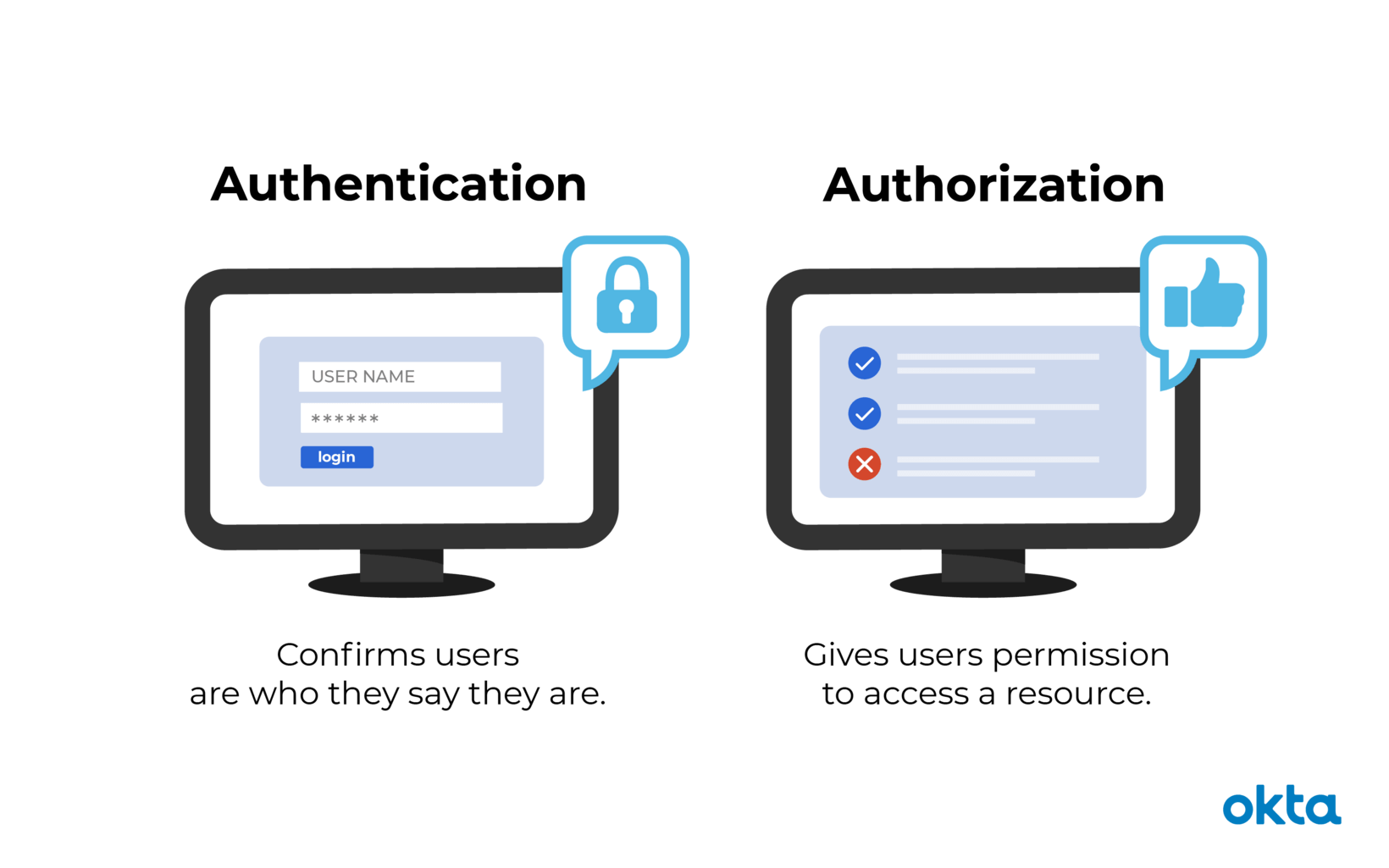

Sécurité Réseau Sécurité Informatique, Accès Personnel Par Doigt, Autorisation Utilisateur, Connexion, Technologie De Protection Vector Isometric Illustration. Clip Art Libres De Droits, Svg, Vecteurs Et Illustration. Image 86380613

Sécurité Informatique Vecteurs libres de droits et plus d'images vectorielles de Entrer sans autorisation - Entrer sans autorisation, Risque, Internet - iStock

Accès Aux Données De Sécurité, Sécurité De Réseau Informatique, Accessibilité Et Concept D'autorisation Illustration Stock - Illustration du compte, bouton: 72156557

Icône Plate De Site Sécurisé Vérifié. Icônes De Couleur D'autorisation Informatique Dans Un Style Plat Tendance. Navigateur D'ordinateur Avec Une Conception De Style Dégradé Clé, Conçu Pour Le Web Et L'application. Clip

Informatique / électronique, ordinateur, Commodore ordinateur exécutif SX-64, portable sur la base du C64, DROITS-SUPPLÉMENTAIRES-AUTORISATION-INFO-NON-DISPONIBLE Photo Stock - Alamy

Accès Non Autorisé Gagne L'entrée D'un Système Informatique Système Application Données Logiciels Sans Autorisation Concept De Tex Illustration Stock - Illustration du accès, ordinateur: 245807694

fenêtre d'autorisation rétro vectorielle avec champs de connexion et de mot de passe. interface utilisateur nostalgique. interface informatique à gradient de vapeur. modèle d'autorisation. 18745677 Art vectoriel chez Vecteezy

Erreur d'autorisation Programmation informatique informatique amusante' Ours en peluche | Spreadshirt

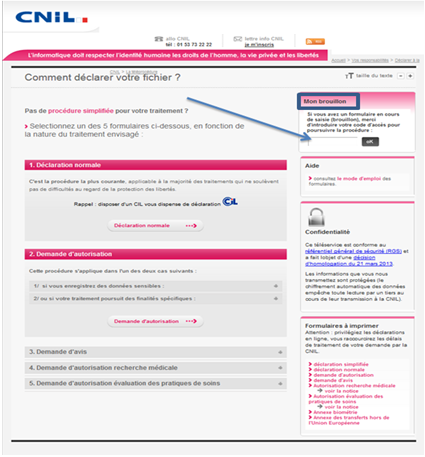

![MàJ] Les outils informatiques intrusifs soumis à autorisation se précisent MàJ] Les outils informatiques intrusifs soumis à autorisation se précisent](https://cdn2.nextinpact.com/images/bd/news/mini-109269-liste-outils-surveillance-informatique.png)